Dane można bezpiecznie przechowywać w chmurze... Naprawdę

Przekazane przez: Północnoamerykańscy redaktorzy DigiKey

2020-01-06

Przechowywanie danych w chmurze staje się coraz bardziej atrakcyjnym rozwiązaniem. Firmy wybierają przechowywanie danych w chmurze ponieważ zapewnia to platformę charakteryzującą się opłacalnością, dostępnością, skalowalnością i niezawodnością, co umożliwia im szybkie dostarczanie zasobów w wielu środowiskach. Istnieją trzy rodzaje chmur - publiczna, prywatna i hybrydowa, a każda z nich ma swoje zalety oraz mocne i słabe strony w zakresie bezpieczeństwa.

Podczas gdy potężni zewnętrzni dostawcy usług w chmurze dysponują przepustowością potrzebną do wprowadzenia odpowiednich zabezpieczeń, to nie wszyscy dostawcy muszą spełniać te warunki. Bez względu na rodzaj środowiska chmury, luki w zabezpieczeniach skutkować mogą zagrożeniami wewnętrznymi, atakami DDoS, pozostawieniem hasła jako jedynej linii obrony, a także atakami wszechobecnego złośliwego oprogramowania. Prostota chmury sprawia, że jest ona podatna na wiele różnych ataków. Monitorowanie, uwierzytelnianie, procesy rejestracji i metody oceny ruchu sieciowego zwiększają poziom wykrywania zagrożeń, który jest niezbędny do wyeliminowania większości nadużyć w cyberprzestrzeni.

Nagłówki a bezpieczne przechowywanie danych

Chmury miały już swój udział w zagrożeniach bezpieczeństwa. Dotychczas największe zagrożenia pojawiły się w chmurach takich firm, jak Microsoft, Dropbox, meksykański Instituto Nacional Electoral, LinkedIn, Home Depot, Apple iCloud i Yahoo. Tylko w 2019 r. luki umożliwiły nieautoryzowany dostęp do danych oraz informacji o personelu, technologiach i procesach wykorzystywanych przez sprzedawców. Za utrzymanie dostępności i minimalizację ryzyka przestojów odpowiedzialni są dostawcy usług w chmurze. Winę ponoszą jednak zazwyczaj wszystkie strony.

Zabezpieczenia można uszczelnić na wiele sposobów. Chociaż dostawca usługi w chmurze zapewnia pewien poziom bezpieczeństwa, należy zadbać o dodatkowe środki. W celu wzmocnienia ochrony firmy można również skorzystać z usług firm zajmujących się rozwiązaniami z zakresu bezpieczeństwa. Zadbaj o dokładność danych tak, by rzeczywiście umożliwiały wykrycie nieprawidłowości, a nie doprowadzały jedynie do pojawiania się nieprawdziwych informacji na serwerze. Zintegruj i połącz informacje przechowywane w chmurze. Pamiętaj, by cały czas myśleć o bezpieczeństwie, stosować aktualne metody, analizować stan zabezpieczeń i wprowadzać zmiany, jeśli są konieczne.

Szukaj możliwości większej integracji danych. Ostatecznie łatwiej Ci będzie zapewnić kompleksową ochronę, jeśli z jednego miejsca będziesz mieć wgląd do wszystkich chmur. Aby połączyć te środowiska, potrzebujesz dobrego zewnętrznego narzędzia bezpieczeństwa. Pamiętaj, że kto kupuje tanio, tak naprawdę dwa razy wydaje pieniądze. Jeśli wybierzesz rozwiązanie tylko dlatego, że jest to opcja o najniższych kosztach, nie zdziw się, że wyniki będą dalekie od optymalnych.

Mnóstwo dostępnych opcji rozwoju

Istnieją nowe, potężniejsze metody bezpiecznego przechowywania danych. Poniżej przytaczamy kilka przykładów.

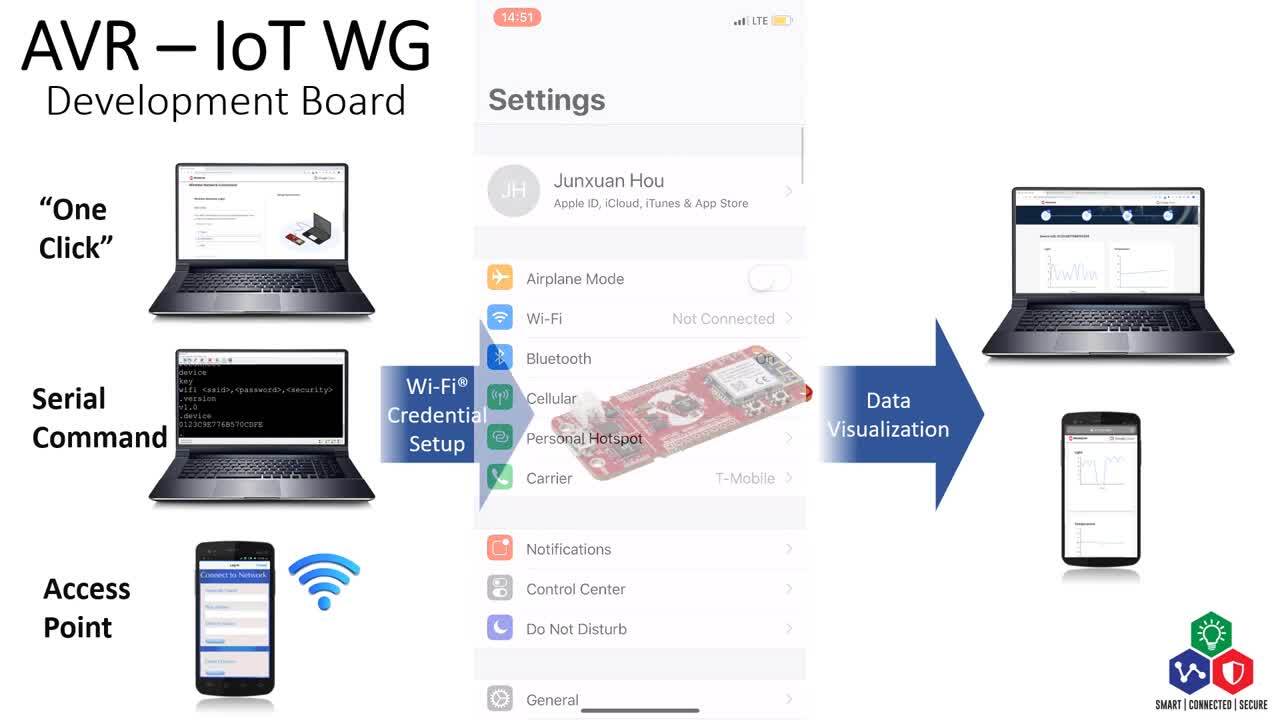

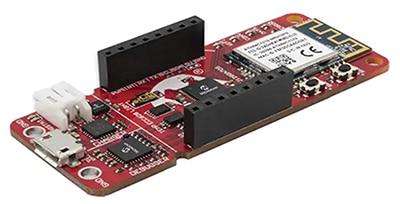

Płytka rozwojowa PIC-IoT WG firmy Microchip łączy 16-bitowe zastosowania PIC z Google Cloud. Płytka ta, pokazana na ilustracji 1, składa się z mikrokontrolera PIC (MCU), bezpiecznego układu uwierzytelniającego i certyfikowanego kontrolera sieci Wi-Fi. Rozwiązanie to usuwa luki w zabezpieczeniach typowe dla dużych szkieletów programowania i systemów operacyjnych czasu rzeczywistego (RTOS).

Ilustracja 1: płytka rozwojowa PIC-IoT WG firmy Microchip umożliwia projektantom bezpieczne dodawanie łączności z chmurą do produktów IoT nowej generacji. (Źródło obrazu: Microchip Technology)

Ilustracja 1: płytka rozwojowa PIC-IoT WG firmy Microchip umożliwia projektantom bezpieczne dodawanie łączności z chmurą do produktów IoT nowej generacji. (Źródło obrazu: Microchip Technology)

Płytka PIC-IoT WG łączy się przez portal online. Proste wskazówki dotyczące ustanawiania tego połączenia można znaleźć na stronie www.PIC-IoT.com. Płytka rozwojowa umożliwia projektantom dodawanie połączenia z chmurą do produktów nowej generacji za pomocą portalu internetowego, gdzie deweloperzy wykorzystują popularne narzędzie MPLAB Code Configurator (MCC) w celu tworzenia, debugowania ich i dostosowywania ich aplikacji. Płytka umożliwia połączenie PIC MCU w technologii XL (eXtreme Low-Power) ze zintegrowanymi, niezależnymi od rdzenia urządzeniami obwodowymi oraz układem uwierzytelniającym w celu chronienia modułu bezpieczeństwa (root of trust) w urządzeniu. Płytkę rozwojową PIC-IoT WG wspiera zintegrowane środowisko programistyczne (IDE) MPLAB X oraz narzędzie MCC do szybkiego prototypowania.

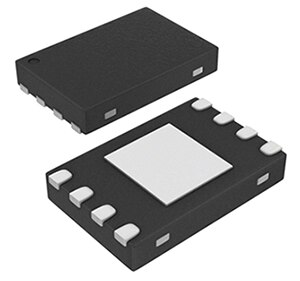

Zapewnienie bezpiecznego uwierzytelniania jest kluczowym elementem środowiska obejmującego obszar od urządzeń brzegowych aż do chmury. Układ uwierzytelniający ATECC608A CryptoAuthentication firmy Microchip to sprzętowy moduł bezpieczeństwa root of trust połączony z Google Cloud IoT Core na Google Cloud Platform lub z AWS IoT, który gwarantuje konieczne i bezpieczne uwierzytelnianie (ilustracja 2). Bezpieczeństwo zapewnia koprocesor kryptograficzny z bezpiecznym sprzętowym modułem przechowywania maksymalnie 16 kluczy. Korzystanie z biblioteki CryptoAuthoLib umożliwia obiektywny wybór mikrokontrolera MCU.

Ilustracja 2: urządzenie szyfrujące ATECC608A firmy Microchip zapewnia bezpieczne uwierzytelnianie dla platform Google Cloud i AWS IoT. (Źródło obrazu: Microchip Technology)

Ilustracja 2: urządzenie szyfrujące ATECC608A firmy Microchip zapewnia bezpieczne uwierzytelnianie dla platform Google Cloud i AWS IoT. (Źródło obrazu: Microchip Technology)

Certyfikaty urządzeń są dostarczane do bezpiecznych zakładów Microchip przy wykorzystaniu sieci sprzętowego modułu bezpieczeństwa (HSM - Hardware Secure Module) w ATECC608A. Bezpieczny układ uwierzytelniający wykorzystuje certyfikat urządzenia oraz generator liczb losowych (RNG), generując w zakładzie klucz prywatny wewnątrz urządzenia, dzięki czemu nigdy nie jest on wyjawiony nikomu podczas użytkowania, czy w trakcie procesu produkcyjnego, ani nie ma kontaktu z oprogramowaniem.

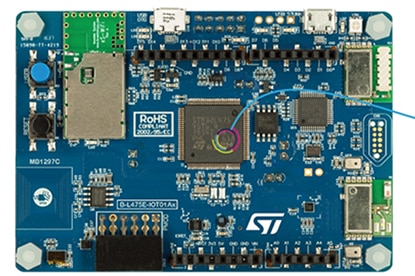

Zestaw STM32L4 IoT Discovery o wysokiej łączności firmy STMicroelectronics daje programistom tworzącym urządzenia IoT możliwość szybkiego połączenia systemów z dostawcami usług w chmurze. Projektanci mogą skorzystać z oprogramowania rozszerzającego X-CUBE-AWS firmy ST, aby szybko połączyć się z platformą Amazon Web Services (AWS) IoT i uzyskać dostęp do narzędzi i usług w chmurze, w tym do monitorowania i sterowania urządzeniami, analizy danych i uczenia maszynowego.

Ilustracja 3: zestaw STM32L4 IoT Discovery firmy STMicroelectronics umożliwia programistom obranie stosunkowo prostej ścieżki łączenia ich systemów z usługami w chmurze. (Źródło obrazu: STMicroelectronics)

Ilustracja 3: zestaw STM32L4 IoT Discovery firmy STMicroelectronics umożliwia programistom obranie stosunkowo prostej ścieżki łączenia ich systemów z usługami w chmurze. (Źródło obrazu: STMicroelectronics)

Jakie są zagrożenia?

Według raportu Cisco dotyczącego cyberbezpieczeństwa, 31% organizacji zetknęło się z atakami cybernetycznymi, a IBM szacuje, że 37% zagrożeń dla bezpieczeństwa leży w warstwie aplikacji. Korzystając z usług w chmurze, jesteś jednym z wielu, którzy korzystają z tego samego interfejsu użytkownika, którego zabezpieczenia mogą nie być wystarczające do przeprowadzania uwierzytelniania czy szyfrowania. Pamiętaj, że dane można nie tylko pobierać, ale także zmieniać lub usuwać. Upewnij się, że zabezpieczenia dostawcy są odpowiednie. Korzystaj z uwierzytelniania oraz szyfrowania i dokładnie zapoznaj się z zabezpieczeniami oferowanymi przez dostawcę usług w chmurze, a także dowiedz się jak skuteczne były do tej pory.

Podsumowanie

Co ciekawe, według RedLock - sprzedawcy, który dba o widoczność zagrożeń i wykrywanie ich w całym publicznym środowisku chmury obliczeniowej organizacji - 49% baz danych nie jest szyfrowanych, a średnio 51% organizacji publicznie ujawniło co najmniej jedną usługę przechowywania danych w chmurze. Według Gartnera przewiduje się, że do roku 2022 co najmniej 95% awarii bezpieczeństwa w chmurze będzie przypisywanych klientowi. Dodatkowo, Forrester utrzymuje, że 80% naruszeń bezpieczeństwa wiąże się z poświadczeniami kont uprzywilejowanych. Oczywiście wina może leżeć gdzieś pośrodku - głównymi „winowajcami” są zarówno dostawcy usług w chmurze, jak i użytkownicy.

Oczywiście dane muszą być szyfrowane i konieczne jest wdrożenie wielopoziomowych uwierzytelnień. Ochrona danych obejmuje jednak także ograniczenie dostępu, testowanie istniejących zabezpieczeń oraz zapewnienie szkoleń z zakresu bezpieczeństwa na każdym poziomie organizacji. Wybierz wdrożenie solidnego rozwiązania w zakresie bezpieczeństwa w chmurze, które zminimalizuje możliwości działań przestępczych i utrzymaj równy nacisk na dobrą praktykę i stosowanie się do polityki firmy, co uzupełni zabezpieczenia oferowane przez dostawców usług w chmurze. Ponadto należy stale odświeżać podjęte kroki, ponieważ środki bezpieczeństwa szybko się rozwijają.

Choć wiadomo, że chmury, podobnie jak wszystkie środowiska przechowywania danych, niosą ze sobą pewne ryzyko, istnieją metody jego ograniczania. Przedsiębiorca ma do wyboru wiele rozwiązań - od tańszych chmur publicznych, oszczędzających koszty, po chmury hybrydowe, w których dane segregowane są pod kątem potencjalnego ryzyka. Musi więc podjąć decyzję w oparciu o wartość chronionych danych i wdrażać technologie, które mogą zapewnić wysoki poziom bezpieczeństwa.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.