Czym są zastrzeżone topologie pierścieniowe w sieciach automatyki?

Przekazane przez: Północnoamerykańscy redaktorzy DigiKey

2021-05-04

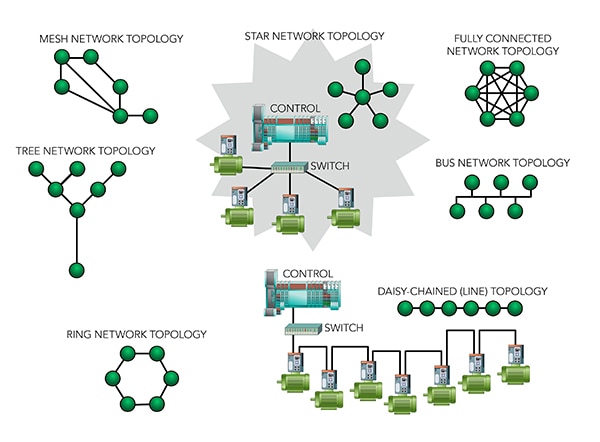

Topologia sieci w kontekście automatyki przemysłowej i Internetu rzeczy (IoT) odnosi się przede wszystkim do układu przewodowych połączeń komunikacyjnych pomiędzy węzłami i urządzeniami (takimi jak czujniki, aktuatory, inteligentne silniki, napędy i kontrolery), a także przełącznikami, koncentratorami i bramami. Topologia sieci używana na potrzeby danej maszyny lub większej instalacji fabrycznej określa:

- stabilność i szybkość komunikacji systemowej

- wielkość redundancji i czas odzyskiwania sprawności w sieci przemysłowej

- Bardzo ważną zdolność odzyskiwania połączenia (po awarii jednego z łączy w sieci)

W tym artykule objaśniono szereg topologii sieciowych, w tym różne topologie pierścieniowe, a także kilka topologii zastrzeżonych i ich zastosowanie.

Ilustracja 1: główne grupy przemysłowych topologii sieciowych. (Źródło ilustracji: Design World)

Ilustracja 1: główne grupy przemysłowych topologii sieciowych. (Źródło ilustracji: Design World)

Więcej o typach przemysłowych topologii sieciowych

Topologia sieci automatyki przemysłowej to sposób, w jaki elementy sieci, takie jak łącza (połączenia kablowe w systemach przewodowych) i węzły są rozmieszczone względem siebie. Węzły to urządzenia, które mogą służyć jako punkty redystrybucji lub punkty końcowe komunikacji. Z kolei łącza to środki, za pomocą których węzły łączą się ze sobą - przewodowo lub bezprzewodowo. Łącza mogą być:

- simpleksowe - umożliwiające tylko jednokierunkową komunikację

- dupleksowe - umożliwiające jednoczesną komunikację w obu kierunkach

- półdupleksowe - umożliwiające komunikację w obu kierunkach, ale tylko w jedną stronę w danej chwili

Topologia sieci to sposób, w jaki węzły są ze sobą połączone łączami. Układów jest bardzo wiele.

Topologia magistrali sieciowej: sieci o topologii magistrali mają jeden główny „tor” kablowy (zwany magistralą), z którym łączy się każdy węzeł.

Topologia gwiazdy: sieci o topologii gwiazdy są skupione wokół jednego węzła w postaci koncentratora. Pozostałe węzły łączą się z koncentratorem przez swoje łącza. Topologia gwiazdy ma również pewne zalety w zakresie oszczędzania energii, ponieważ poszczególne urządzenia, które nadają tylko od czasu do czasu, mogą być wyłączane, a tylko koncentrator wymaga ciągłego zasilania.

Topologia sieci kratowej: sieci o topologii w pełni połączonej łączą każdy węzeł z każdym innym węzłem. W podobny sposób, sieci o topologii kratowej (jako układy w pełni połączone) są oparte na połączeniach zdecentralizowanych, jednak nie wymagają, aby każda para węzłów była ze sobą połączona. Konfiguracje, które nie mają każdego węzła połączonego z każdym innym, są czasami nazywane częściowo połączonymi sieciami kratowymi.

Sieci bezprzewodowe często wykorzystują topologię kratową, ponieważ jest ona niezawodna i bezpieczna, a także obniża zużycie energii, co jest przydatną cechą dla sieci, w których węzły mają zasilanie bateryjne. Sieci kratowe mogą również poprawić zasięg sieciowy przy danej ilości oprzewodowania, ponieważ poszczególne łącza mogą być krótsze niż sieć jako całość. Jest to korzystne dla dużych sieci Internetu rzeczy (IoT) z wieloma czujnikami o niskim poborze mocy. Być może najważniejsze jest to, że sieci o topologii kratowej oferują największą elastyczność i redundancję spośród wszystkich opcji - zwłaszcza jeśli są w pełni połączone. Jednym z zastrzeżeń jest to, że przywracanie sprawności po awarii łącza może być powolne, ponieważ system musi znaleźć nową ścieżkę przez sieć - co może również prowadzić do konieczności rekonfiguracji portów wokół uszkodzonego łącza. W przypadku sieci przewodowych dodatkowe okablowanie i porty również sprawiają, że sieć o topologii kratowej staje się bardziej kosztowna.

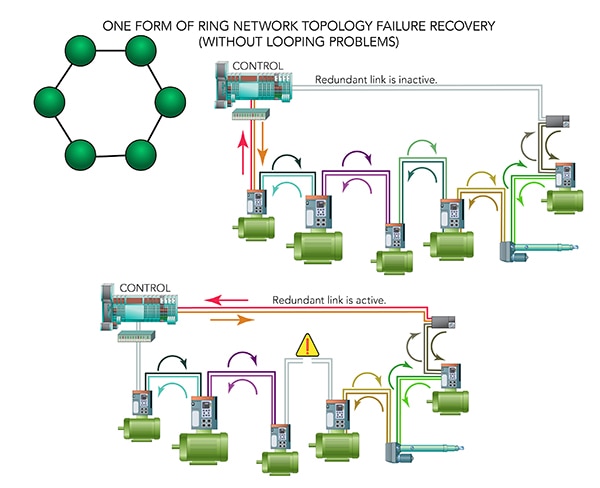

Topologia pierścieniowa: sieci o topologii pierścieniowej łączą każdy węzeł z dwoma sąsiednimi węzłami w sekwencji, która tworzy pierścień. Jest to również znane jako pierścień redundantny, ponieważ jedno łącze może być wyłączone, dopóki nie będzie potrzebne.

Głębsze spojrzenie na topologię pierścieniową w automatyce przemysłowej

Sieci o topologii pierścieniowej mają dobre prędkości przesyłu danych i dość szybko odzyskują sprawność po awarii łącza. Koszty kabla są względnie niskie. Nic dziwnego, że topologie pierścieniowe są zazwyczaj pierwszym wyborem dla przewodowych sieci automatyki przemysłowej. Przy nieczynnym jednym łączu redundantnym pierścień przekształca się w linię zapewniającą szybką i wydajną komunikację. Podczas awarii łącza nie ma skomplikowanej zmiany trasowania. Zamiast tego po prostu aktywowane jest łącze redundantne - a wszystkie inne łącza nadal używają domyślnych tras portów systemu.

Rozważmy typowe permutacje topologii pierścieniowej w protokole kontroli transmisji (TCP) i protokole datagramów użytkownika (UDP). Dzięki protokołom internetowym (IP) TCP i UDP możliwe są połączenia internetowe, ponieważ każde urządzenie posiada adres IP. Adresy IP umożliwiają systemowi kierowanie pakietów danych z jednego adresu na drugi. Pakiety mieszczą w sobie rzeczywiste dane wraz z dodatkowymi informacjami w nagłówku, który zawiera docelowy adres IP.

Protokół TCP (często nazywany TCP/IP) kontroluje sposób, w jaki pakiety danych są łączone ze sobą w miejscu przeznaczenia. Warunkiem koniecznym, aby to działało, jest istnienie komunikacji między nadawcą i odbiorcą. Nadawca umieszcza numery sekwencyjne w nagłówku, a odbiorca musi odesłać wiadomość potwierdzającą odbiór pakietu. Jeśli pakiety nie są potwierdzane, są wysyłane ponownie. Urządzenia sprawdzają również pakiety pod kątem błędów, używając sum kontrolnych w każdym nagłówku pakietu. Proces TCP zapewnia niezawodną wymianę danych kosztem stosunkowo powolnych procesów komunikacji dwukierunkowej. Natomiast UDP (nowszy protokół IP) umożliwia prostsze i szybsze przesyłanie danych pomiędzy adresami IP. Urządzenia odbiorcze nie są zobowiązane do potwierdzania odbioru pakietów, więc szybkość jest wyższa kosztem nieco gorszej niezawodności.

Wyzwania związane z redundancją i rozwiązania uzupełniające

Protokoły zarządzania siecią w systemach opartych na sieci Ethernet uzupełniają funkcje redundancji, aby zapewnić wydajne przesyłanie danych przy jednoczesnym unikaniu problematycznych pętli mostkowania i wywoływanej przez nie burzy broadcastowej. Zasadniczo pętle mostkowania lub pętle przełączające są niepotrzebnie i problematycznie powtarzającymi się transmisjami danych. Przemieszczają się one przez zduplikowane połączenia między urządzeniami - występują wtedy, gdy sieć ma wiele ścieżek pomiędzy dwoma komunikującymi się węzłami sieci.

Ilustracja 2: w automatyce przemysłowej topologie pierścieniowe zapewniają szybkość i przywracanie sprawności po awarii łącza w krótkim czasie. (Źródło ilustracji: Design World)

Ilustracja 2: w automatyce przemysłowej topologie pierścieniowe zapewniają szybkość i przywracanie sprawności po awarii łącza w krótkim czasie. (Źródło ilustracji: Design World)

Pętle mostkowania mogą powodować wielokrotne retransmisje danych, co z kolei powoduje przeciążenie sieci i drastyczne spowolnienie jej działania. Problem ten jest najbardziej prawdopodobny w systemach z dużą redundancją.

Agregacja łączy wykorzystuje równoległe kable Ethernet i porty w celu zwiększenia szerokości pasma i przyspieszenia przywracania sprawności. Oznacza to, że w przypadku awarii łącza, połączenie nie jest tracone, jednak niektóre dane mogą zostać utracone, a szerokość pasma jest ograniczona. Kable zwykle ulegają uszkodzeniom mechanicznym, dlatego kable równoległe należy prowadzić różnymi trasami, co znacznie zwiększa koszty instalacji. To proste podejście jest ustandaryzowane jako protokół sterowania agregacją łączy (IEE 802.1ad).

Możliwe jest zachowanie zalet redundancji przy jednoczesnym uniknięciu pętli mostkowania. W tym przypadku rozwiązaniem są topologie mające równoległe pętle fizyczne uzupełnione o możliwość selektywnego wyłączania łączy przez zastosowanie protokołu zarządzania siecią. Następnie, jeśli aktywne łącze ulegnie awarii, topologia logiczna rozszerza się, aby uwzględnić jedno z redundantnych łączy i omijać łącze uszkodzone. Tę funkcję zarządzania siecią zapewnia protokół drzewa opinającego (STP), szybki protokół drzewa opinającego (RSTP) oraz wiele zastrzeżonych protokołów pierścieniowych. Należy pamiętać, że drzewo opinające (ang. spanning tree) to inna nazwa dla bezpętlowej topologii logicznej tworzonej w tych protokołach. Łącza nie będące częścią drzewa opinającego są wyłączone.

Protokoły STP i RSTP działają zarówno z topologią kratową, jak i pierścieniową oraz zapewniają odpowiednio krótkie czasy przywracania sprawności w większości zastosowań. Jednak najbardziej wymagające zastosowania automatyki przemysłowej często wymagają bardzo krótkich czasów przywracania sprawności, które są możliwe tylko dzięki zastrzeżonym protokołom pierścieniowym.

Przykłady zastrzeżonych protokołów pierścieniowych

Jak sama nazwa wskazuje, zastrzeżone protokoły pierścieniowe są specyficzne dla producentów sprzętu sieciowego. Na przykład niektóre dostarczane przez firmę Red Lion przełączniki N-Tron wykorzystują zastrzeżony protokół pierścieniowy N-Ring. Te zastrzeżone protokoły sterują pętlami sieci i obsługują awarie łączy, stanowiąc alternatywę dla protokołów STP lub RSTP.

Jak opisano wcześniej, topologie pierścieniowe są stosowane głównie w fizycznie oprzewodowanych sieciach automatyki przemysłowej ze względu na ich niską latencję i zdolność do zapewnienia najwyższej niezawodności, jak również najszybsze dostępne prędkości przesyłu danych i przywracania sprawności po awarii łącza. Redundancja ma kluczowe znaczenie dla przywracania sprawności po awarii łącza. Haczyk tkwi w tym, że redundancja może powodować problemy z danymi powtarzającymi się w pętli. Przeciwdziałanie temu problemowi prowadzi do konieczności posiadania protokołów sieciowych zdolnych do zapobiegania pętlom i szybkiego przywracania sprawności po awarii łącza, zwłaszcza w przypadku automatyki przemysłowej, która nie toleruje przestojów. Zastrzeżone protokoły pierścieniowe są często najodpowiedniejszym wyborem dla takich zastosowań, w których wymagane jest zachowanie krótkich czasów przywracania sprawności po awarii.

Zwróćmy uwagę na kilka z najczęściej używanych protokołów pierścieniowych.

HiPER ring został opublikowany jako zastrzeżony protokół pierścieniowy w 1999 roku przez firmy Hirschmann i Siemens. Obecnie jest on ustandaryzowany w normie IEC 62439 i nosi ogólną nazwę Media Redundancy Protocol (MRP). Może on obsługiwać do 200 węzłów. Chociaż standardowa wersja ma czas przywracania sprawności 500ms, protokół Fast HiPER ring ma deklarowany czas przywracania sprawności na znacznie bardziej konkurencyjnym poziomie 60ms.

Protokół Resilient Ethernet Protocol (REP) jest protokołem zastrzeżonym przez firmę Cisco, który jest również używany przez firmy Rockwell Automation i Westermo. REP zapewnia szybkie i przewidywalne zachowanie sieci i deklaruje czasy przywracania sprawności zaledwie 20ms. Do jego ograniczeń zalicza się to, że REP nie posiada cech plug-and-play i nie zapobiega pętlom automatycznie. Aby te funkcje były dostępne, protokół REP musi być prawidłowo skonfigurowany. REP działa przez tworzenie kolekcji portów połączonych ze sobą łańcuchowo w sekwencje zwane segmentami sieci.

X-ring to zastrzeżona technologia pierścieniowa firmy Advantech z prawdopodobnie najszybszym deklarowanym czasem przywracania sprawności wynoszącym zaledwie 10ms. Jej minusem jest to, że technologia X-ring jest ograniczona do stosunkowo małych sieci z maksymalnie 20 węzłami.

Wspomniany wcześniej zastrzeżony protokół N-Ring firmy Red Lion ma 30-sekundowy czas przywracania sprawności i możliwość obsługi dużych sieci - nawet do 250 węzłów.

Istnieje powód dla dość szerokiego zakresu prędkości wymienionych powyżej. Chociaż protokoły sieciowe TCP i UDP mają nieco inne prędkości, topologia sieci przemysłowej i protokół zarządzania mają znacznie większy wpływ na prędkość sieci. Na przykład sieci STP z pierścieniami redundantnymi mają szybkość przywracania sprawności od 30 do 90s w protokole TCP i od 10 do 50s w protokole UDP. Sieć RSTP zapewnia te wartości na poziomie od jednej do trzech sekund. Czasy przywracania sprawności dla sieci kratowych są jeszcze dłuższe. Dla porównania niektóre zastrzeżone sieci pierścieniowe mogą odzyskać sprawność po awarii łącza w zaledwie 0,3 sekundy w przypadku protokołu TCP lub 0,2 sekundy w przypadku protokołu UDP. W rzeczywistości niektórzy producenci twierdzą, że czasy przywracania sprawności w ich zastrzeżonych sieciach pierścieniowych są znacznie krótsze, mieszcząc się niekiedy w 10ms.

Podsumowanie topologii pierścieniowych w automatyce przemysłowej

Topologie pierścieniowe są powszechnie wykorzystywane w przewodowych sieciach automatyki przemysłowej. Ich niska latencja i najwyższa niezawodność są często uzupełniane o zastrzeżone metody zapobiegania zapętlaniu i obsługi awarii łączy, lepsze niż tradycyjne protokoły STP lub RSTP.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.