Zabezpieczanie projektów przemysłowego Internetu rzeczy (IIoT) zgodnie z normami zabezpieczeń ISA/IEC

Przekazane przez: Północnoamerykańscy redaktorzy DigiKey

2022-12-16

Urządzenia przemysłowe w szybkim tempie są łączone z Internetem rzeczy (IoT) w celu zwiększenia sprawności, bezpieczeństwa oraz uzyskania możliwości zdalnego monitorowania. Jednak ze względu na wysoką wartość urządzenia przemysłowego Internetu rzeczy (IIoT) są atrakcyjnym celem dla hakerów. Dlatego ich projektanci muszą starannie wdrażać rozwiązania zabezpieczające w oparciu o normy branżowe. Zabezpieczenia urządzeń przemysłowych muszą być również stale aktualizowane o najnowsze technologie w celu ochrony zasobów danych urządzeń bez utraty bezpieczeństwa i zwiększania kosztów rozwoju.

Niniejszy artykuł omawia przemysłowe normy i metodologie zabezpieczeń, takie jak IEC 62443 i SESIP. Następnie opisuje sposób, w jaki projektanci IIoT mogą osiągnąć zgodność z tymi specyfikacjami, wykorzystując podejście do bezpieczeństwa przemysłowego firmy NXP Semiconductors z wykorzystaniem mikrokontrolerów EdgeLock Assurance i elementów bezpiecznych.

Czym jest IEC 62443?

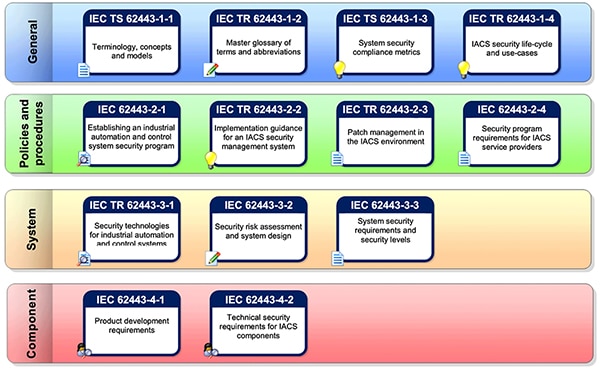

IEC 62443 to seria norm opracowanych przez komitet ISA99 i zatwierdzonych przez Międzynarodową Komisję Elektrotechniczną (IEC). Zawiera ona elastyczną strukturę zabezpieczeń, która pomaga deweloperom w usuwaniu luk w zabezpieczeniach systemów automatyki przemysłowej i sterowania. Normy IEC 62443 są podzielone na cztery części obejmujące komponenty, systemy, politykę i procedury oraz specyfikacje ogólne (ilustracja 1).

Ilustracja 1: urządzenia przemysłowego Internetu rzeczy (IIoT) umożliwiające stosowanie norm IEC 62443 definiujących elastyczną strukturę zwiększania odporności na zagrożenia. (Źródło ilustracji: IEC)

Ilustracja 1: urządzenia przemysłowego Internetu rzeczy (IIoT) umożliwiające stosowanie norm IEC 62443 definiujących elastyczną strukturę zwiększania odporności na zagrożenia. (Źródło ilustracji: IEC)

Każdy z obszarów normy IEC 62443 jest pomocny dla deweloperów urządzeń IIoT, jednak dwie części definiujące wymagania dotyczące rozwoju produktu oraz bezpieczeństwa komponentów to:

- IEC 62443-4-1: Wymagania cyklu rozwoju dotyczące tworzenia bezpiecznego produktu

- IEC 62443-4-2: Bezpieczeństwo w systemach sterowania i automatyki przemysłowej: wymagania techniczne bezpieczeństwa dla komponentów IACS

Norma IEC 62443-4-1 dostarcza deweloperom wymagania dotyczące procesu bezpiecznego rozwoju produktów i definiuje cykl rozwoju bezpiecznego produktu. Cykl obejmuje definicję wymagań bezpieczeństwa, bezpieczny projekt, bezpieczne wdrożenie, weryfikację i walidację, zarządzanie usterkami, zarządzanie poprawkami oraz koniec życia produktu.

Norma IEC 62443-4-2 zawiera techniczne wymagania dotyczące zabezpieczeń części składowych urządzeń, takich jak komponenty sieciowe, komponenty hosta i aplikacje. Norma określa możliwości zabezpieczeń zmniejszających podatność komponentu na zagrożenia dla danego poziomu zabezpieczeń bez wsparcia kompensacyjnych środków zaradczych.

Czym jest SESIP?

SESIP to metodologia normy oceny zabezpieczeń platformy Internetu rzeczy (Security Evaluation Standard for IoT Platform). Zapewnia wspólne i zoptymalizowane podejście do oceny zabezpieczeń połączonych produktów, które spełniają określone wymagania ekosystemu IoT w zakresie zgodności, zabezpieczeń, prywatności i skalowalności.

Podstawowe funkcje SESIP:

- Zapewnia elastyczną i wydajną metodologię oceny zabezpieczeń służącą do rozwiązywania złożonych problemów ekosystemu IoT

- Zapewnia spójność dzięki wspólnej i uznanej metodologii, która może być przyjęta w różnych systemach certyfikacji

- Zmniejsza złożoność, koszty i skraca czas wprowadzenia produktu na rynek dla firm z sektora IoT, oferując metodologię możliwą do dostosowania do innych metodologii oceny i zgodną z normami oraz przepisami

- Ułatwia certyfikację urządzeń dzięki stosowaniu certyfikowanych części i ponownemu wykorzystaniu certyfikacji w różnych ewaluacjach

- Określa spójny i elastyczny sposób demonstracji zdolności zabezpieczeń produktów IoT przez ich deweloperów oraz zapewnia dostawcom usług wybór produktu, który odpowiada ich potrzebom w zakresie zabezpieczeń

EdgeLock Assurance: holistyczne podejście do zabezpieczeń

Firma NXP opracowała holistyczne podejście do zabezpieczeń o nazwie EdgeLock Assurance. Ma ono pomóc deweloperom IIoT w zaspokojeniu potrzeb związanych z zabezpieczeniem urządzeń. Podejście EdgeLock Assurance jest stosowane w linii produktów NXP opracowanych w celu spełnienia branżowych norm zabezpieczeń, takich jak IEC 62443-4-1. Podejście do zabezpieczeń przedstawione na ilustracji 2 łączy sprawdzone procesy i oceny walidacyjne, pomagając projektantom i deweloperom w spełnieniu wymagań dotyczących zabezpieczeń – od koncepcji produktu do jego wprowadzenia na rynek.

Ilustracja 2: koncepcja EdgeLock Assurance jest stosowana w liniach produktów firmy NXP zaprojektowanych z myślą o zgodności z branżowymi normami zabezpieczeń i uproszczeniu cyklu rozwoju tych zabezpieczeń. (Źródło ilustracji: NXP)

Ilustracja 2: koncepcja EdgeLock Assurance jest stosowana w liniach produktów firmy NXP zaprojektowanych z myślą o zgodności z branżowymi normami zabezpieczeń i uproszczeniu cyklu rozwoju tych zabezpieczeń. (Źródło ilustracji: NXP)

EdgeLock Assurance ma za zadanie pomóc w zapewnieniu odporności urządzeń na ataki, przestrzeganiu zasad bezpieczeństwa od etapu projektowania poprzez przeglądy i oceny, zachowaniu zgodności z normami branżowymi oraz umożliwieniu certyfikacji według kryteriów EAL3 lub wyższych, a także SESIP L2 lub wyższych. Ponadto wiele mikrokontrolerów i rozwiązań elementów bezpiecznych firmy NXP może pomóc projektantom przemysłowym w uproszczeniu rozwiązań zabezpieczających i zachowaniu ich zgodności z holistycznym podejściem do zabezpieczeń.

Mikrokontrolery EdgeLock Assurance dla przemysłowego Internetu rzeczy (IIoT)

Obecnie w programie EdgeLock Assurance uczestniczy kilka grup części firmy NXP. Należą do nich urządzenia LPC5500 oraz i.MX RT1170.

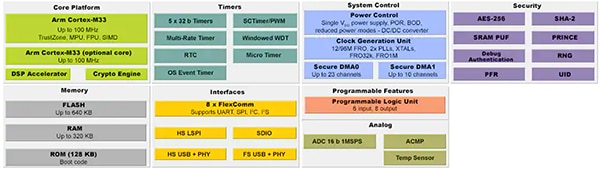

Grupa LPC5500 wykorzystuje procesor Arm® Cortex®-M33 pracujący z maksymalną częstotliwością 100MHz. Ponadto części te wykorzystują sprzętowe funkcje zabezpieczeń Cortex-M33, takie jak technologia TrustZone, zapewniające sprzętową izolację zaufanego oprogramowania oraz jednostki ochrony pamięci (MPU) i koprocesor CASPER Crypto umożliwiający sprzętową akcelerację określonych asymetrycznych algorytmów kryptograficznych. Grupa LPC5500 obsługuje również funkcje uniemożliwiające fizyczne klonowanie (PUF) pamięci SRAM w celu aprowizacji aparatu zaufanego. Dodatkowe cechy układu LPC5500 przedstawiono na ilustracji 3.

Ilustracja 3: urządzenie LPC5500 wykorzystuje rdzeń Arm Cortex-M33 z technologią TrustZone w celu zapewnienia bezpiecznego działania oprogramowania i aplikacji oraz różnych ulepszeń zabezpieczeń. (Źródło ilustracji: NXP)

Ilustracja 3: urządzenie LPC5500 wykorzystuje rdzeń Arm Cortex-M33 z technologią TrustZone w celu zapewnienia bezpiecznego działania oprogramowania i aplikacji oraz różnych ulepszeń zabezpieczeń. (Źródło ilustracji: NXP)

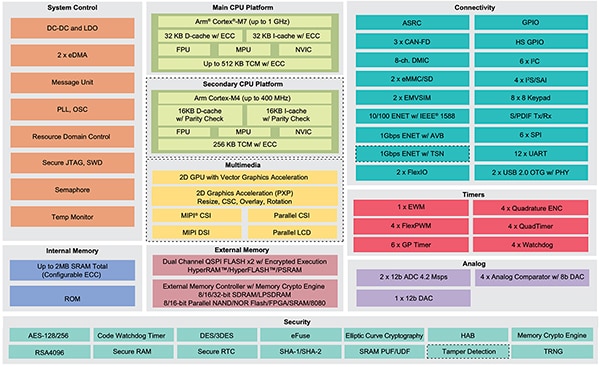

Mikrokontroler typu crossover i.MX RT1170 przesuwa granice możliwości przetwarzania tego typu urządzeń. Składa się z dwóch rdzeni mikrokontrolera: 1GHz Arm Cortex-M7 i 400MHz Arm Cortex-M4. Ponadto zawiera zaawansowane funkcje zabezpieczeń, takie jak bezpieczne uruchamianie, wysokowydajne szyfrowanie, wbudowany aparat szyfrowania oraz deszyfrowanie AES na bieżąco. Ogólne możliwości urządzenia RT1170 można zobaczyć na ilustracji 4.

Ilustracja 4: urządzenie i.MX RT1170 wykorzystuje wysokowydajne rdzenie Arm Cortex-M7 i Cortex-M4 oraz zaawansowane funkcje zabezpieczeń, umożliwiając stosowanie bezpiecznych rozwiązań w urządzeniach IIoT. (Źródło ilustracji: NXP)

Ilustracja 4: urządzenie i.MX RT1170 wykorzystuje wysokowydajne rdzenie Arm Cortex-M7 i Cortex-M4 oraz zaawansowane funkcje zabezpieczeń, umożliwiając stosowanie bezpiecznych rozwiązań w urządzeniach IIoT. (Źródło ilustracji: NXP)

Aby pomóc w rozpoczęciu projektów firma NXP zapewnia deweloperom szereg płytek rozwojowych umożliwiających wypróbowanie wysokoparametrowych części i określenie, czy nadają się do określonego zastosowania. Na przykład zestaw ewaluacyjny MIMXRT1170-EVK posiada płytkę z szeroką gamą pamięci, czujników i komponentów łączności umożliwiających deweloperom szybkie prototypowanie urządzeń przemysłowych. Programiści mogą następnie wykorzystać pakiet oprogramowania i narzędzi MCUXpresso firmy NXP w celu zgłębienia rozwiązań i możliwości zabezpieczeń, jakie oferuje ta seria mikrokontrolerów.

Elementy bezpieczne firmy NXP

Oprócz zastosowania mikrokontrolera EdgeLock Assurance, projektanci IIoT mogą również rozważyć użycie elementu bezpiecznego takiego jak SE050. Element bezpieczny to gotowy do użycia aparat zaufany na poziomie układu scalonego, który natychmiastowo zapewnia systemowi IIoT możliwości architektury Edge-to-Cloud.

Urządzenie SE050 umożliwia bezpieczne przechowywanie i dostarczanie danych uwierzytelniających oraz wykonywanie operacji kryptograficznych na potrzeby krytycznych dla bezpieczeństwa funkcji komunikacyjnych i kontrolnych, takich jak bezpieczne połączenia z chmurami publicznymi lub prywatnymi, uwierzytelnianie między urządzeniami oraz ochrona wrażliwych danych z czujników. Ponadto urządzenie SE050 jest dostarczane z systemem operacyjnym Java Card i apletem zoptymalizowanym pod kątem użycia w zabezpieczeniach IoT.

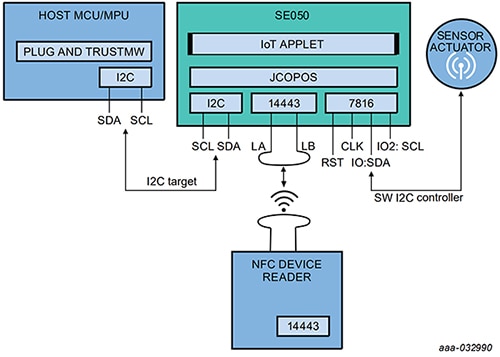

Przykładowe zastosowanie przedstawiono poniżej na ilustracji 5. W tym przykładzie bezpieczny czujnik jest połączony z urządzeniem SE050 za pośrednictwem bezpiecznego interfejsu I²C. Mikrokontroler MCU hosta i jednostka ochrony pamięci (MPU) komunikuje się z urządzeniem SE050 poprzez docelowy interfejs I²C. Aplet IoT SE050 może być skonfigurowany i odczytany za pomocą czytnika urządzenia NFC w celu aprowizacji urządzenia. Urządzenie SE050 oddziela i zabezpiecza dane z aktuatorów czujników.

Ilustracja 5: element bezpieczny SE050 umożliwia bezpieczne przechowywanie i aprowizację poświadczeń oraz wykonywanie operacji kryptograficznych dla komunikacji i kontroli o krytycznym znaczeniu dla bezpieczeństwa. (Źródło ilustracji: NXP)

Ilustracja 5: element bezpieczny SE050 umożliwia bezpieczne przechowywanie i aprowizację poświadczeń oraz wykonywanie operacji kryptograficznych dla komunikacji i kontroli o krytycznym znaczeniu dla bezpieczeństwa. (Źródło ilustracji: NXP)

Porady i wskazówki dotyczące zastosowań w przemysłowym Internecie rzeczy (IIoT)

Zabezpieczenie urządzenia przemysłowego Internetu rzeczy (IIoT) nie jest łatwe. Zagrożenia, na które urządzenie jest narażone obecnie, prawdopodobnie znacznie różnią się od tych, które pojawią się w przyszłości. Zabezpieczenie projektu może być czasochłonne, jeśli programiści nie zachowają ostrożności. Poniżej podano kilka porad i wskazówek dla deweloperów, które mogą im pomóc w szybkiej optymalizacji zastosowań IoT pod kątem zabezpieczeń:

- W swoich projektach należy używać mikrokontrolerów i komponentów opracowanych w zgodności z normami IEC 62443 i SESIP.

- W przypadku energooszczędnych urządzeń IoT, rozważyć zastosowanie pojedynczego rdzenia mikrokontrolera wykorzystującego technologię TrustZone, np. z grupy LPC5500.

- W przypadku urządzeń IoT wymagających wysokiej wydajności obliczeniowej, rozważyć zastosowanie mikrokontrolera typu crossover, np. i.MX RT1170.

- Wykorzystać elementy bezpieczne jako pomocnicze urządzenia zabezpieczające w celu uproszczenia aprowizacji i bezpiecznej komunikacji w chmurze.

- Eksperymentować z różnymi rozwiązaniami i opcjami zabezpieczeń przy użyciu płytki rozwojowej. Wiele płytek rozwojowych zawiera elementy bezpieczne połączone z mikrokontrolerami, które można wykorzystać do wczesnego rozpoczęcia pracy nad rozwiązaniem zabezpieczeń.

Podsumowanie

Urządzenia przemysłowego Internetu rzeczy (IIoT) wnoszą do zastosowań przemysłowych nowe możliwości i funkcje zwiększające wydajność, bezpieczeństwo i usprawniające zdalne monitorowanie. Jednak największe zagrożenie dla tych systemów stanowią luki w zabezpieczeniach, które hakerzy będą próbowali wykorzystać. Nowe normy, certyfikaty i metodologie, takie jak IEC 62443 oraz SESIP zaimplementowane w mikrokontrolerach EdgeLock Assurance i elementach bezpiecznych dostarczanych przez firmę NXP - mogą pomóc w ochronie projektów IIoT.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.